Competiciones

Liga Cibernética Nacional

abril 2024

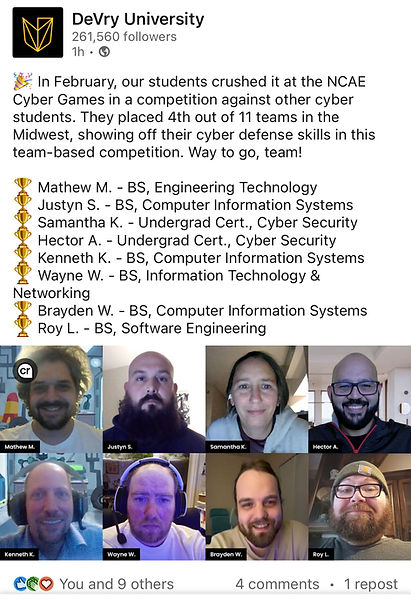

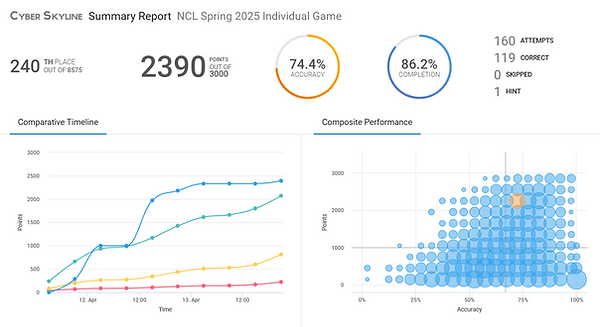

Participo activamente en la National Cyber League (NCL), una prestigiosa competencia de ciberseguridad diseñada para brindar experiencia práctica y cerrar la brecha entre el aprendizaje en el aula y las habilidades prácticas requeridas en la industria. Desarrollado por Cyber Skyline, NCL ofrece desafíos virtuales para estudiantes de secundaria y universitarios en todo Estados Unidos.

A través de mi participación en la NCL, he participado en una variedad de tareas, incluida la auditoría de sitios web vulnerables, la identificación de infracciones a partir de datos forenses y la resolución de escenarios de ciberseguridad del mundo real. He demostrado un progreso y logros notables a pesar de estudiar solo cuatro meses.

En una competencia en la que participaron 7370 estudiantes, obtuve con orgullo un rango encomiable de 1286, ubicándome entre el 17,5 % de los mejores participantes. Además, entre mis compañeros de la Universidad DeVry, donde estoy cursando una Licenciatura en Tecnología de la Información y Redes con especialización en Ingeniería de Seguridad, logré una clasificación sobresaliente de 10 de 51 participantes.

Además, nuestro equipo ocupó el puesto 262 de 4212 en el Juego de Equipos, ubicándonos en el 6,0% superior de los equipos participantes.

Además de participar en diversos desafíos, también he asumido roles de liderazgo dentro de mi equipo. Al trabajar en dominios como descifrado de contraseñas, criptografía, análisis de registros, análisis de tráfico de red y enumeración y explotación, he contribuido al éxito de nuestro equipo aprovechando mis habilidades y conocimientos en estas áreas.

Utilizo regularmente una variedad de herramientas para realizar tareas de manera eficiente. Algunas de las herramientas que uso frecuentemente incluyen:

Kali Linux: una distribución de Linux derivada de Debian diseñada para análisis forense digital y pruebas de penetración.

Wireshark: un analizador de protocolos de red utilizado para la resolución de problemas de redes, análisis, desarrollo de software y protocolos de comunicaciones, y educación.

Hashcat y John the Ripper: herramientas para descifrar contraseñas utilizadas para recuperar contraseñas perdidas mediante diccionario, fuerza bruta y ataques híbridos.

ImHex: un editor hexadecimal diseñado para manipular rápida y fácilmente archivos binarios.

Volatilidad 3: un marco forense de memoria avanzado utilizado para extraer artefactos digitales de muestras de memoria volátil (RAM).

Binwalk: una herramienta de análisis de firmware diseñada para analizar, realizar ingeniería inversa y extraer imágenes de firmware.

CeWL: un generador de listas de palabras personalizado que se utiliza para crear listas de palabras basadas en el contenido del sitio web de un objetivo.

Estas herramientas, junto con mi dedicación al aprendizaje continuo y al desarrollo de habilidades, me han preparado para futuras oportunidades profesionales en el dinámico campo de la ciberseguridad.

Liga Cibernética Nacional

abril 2024

Participo activamente en la National Cyber League (NCL), una prestigiosa competencia de ciberseguridad diseñada para brindar experiencia práctica y cerrar la brecha entre el aprendizaje en el aula y las habilidades prácticas requeridas en la industria. Desarrollado por Cyber Skyline, NCL ofrece desafíos virtuales para estudiantes de secundaria y universitarios en todo Estados Unidos.

A través de mi participación en la NCL, he participado en una variedad de tareas, incluida la auditoría de sitios web vulnerables, la identificación de infracciones a partir de datos forenses y la resolución de escenarios de ciberseguridad del mundo real. He demostrado un progreso y logros notables a pesar de estudiar solo cuatro meses.

En una competencia en la que participaron 7370 estudiantes, obtuve con orgullo un rango encomiable de 1286, ubicándome entre el 17,5 % de los mejores participantes. Además, entre mis compañeros de la Universidad DeVry, donde estoy cursando una Licenciatura en Tecnología de la Información y Redes con especialización en Ingeniería de Seguridad, logré una clasificación sobresaliente de 10 de 51 participantes.

Además, nuestro equipo ocupó el puesto 262 de 4212 en el Juego de Equipos, ubicándonos en el 6,0% superior de los equipos participantes.

Además de participar en diversos desafíos, también he asumido roles de liderazgo dentro de mi equipo. Al trabajar en dominios como descifrado de contraseñas, criptografía, análisis de registros, análisis de tráfico de red y enumeración y explotación, he contribuido al éxito de nuestro equipo aprovechando mis habilidades y conocimientos en estas áreas.

Utilizo regularmente una variedad de herramientas para realizar tareas de manera eficiente. Algunas de las herramientas que uso frecuentemente incluyen:

Kali Linux: una distribución de Linux derivada de Debian diseñada para análisis forense digital y pruebas de penetración.

Wireshark: un analizador de protocolos de red utilizado para la resolución de problemas de redes, análisis, desarrollo de software y protocolos de comunicaciones, y educación.

Hashcat y John the Ripper: herramientas para descifrar contraseñas utilizadas para recuperar contraseñas perdidas mediante diccionario, fuerza bruta y ataques híbridos.

ImHex: un editor hexadecimal diseñado para manipular rápida y fácilmente archivos binarios.

Volatilidad 3: un marco forense de memoria avanzado utilizado para extraer artefactos digitales de muestras de memoria volátil (RAM).

Binwalk: una herramienta de análisis de firmware diseñada para analizar, realizar ingeniería inversa y extraer imágenes de firmware.

CeWL: un generador de listas de palabras personalizado que se utiliza para crear listas de palabras basadas en el contenido del sitio web de un objetivo.

Estas herramientas, junto con mi dedicación al aprendizaje continuo y al desarrollo de habilidades, me han preparado para futuras oportunidades profesionales en el dinámico campo de la ciberseguridad.

Liga Cibernética Nacional

abril 2024

Participo activamente en la National Cyber League (NCL), una prestigiosa competencia de ciberseguridad diseñada para brindar experiencia práctica y cerrar la brecha entre el aprendizaje en el aula y las habilidades prácticas requeridas en la industria. Desarrollado por Cyber Skyline, NCL ofrece desafíos virtuales para estudiantes de secundaria y universitarios en todo Estados Unidos.

A través de mi participación en la NCL, he participado en una variedad de tareas, incluida la auditoría de sitios web vulnerables, la identificación de infracciones a partir de datos forenses y la resolución de escenarios de ciberseguridad del mundo real. He demostrado un progreso y logros notables a pesar de estudiar solo cuatro meses.

En una competencia en la que participaron 7370 estudiantes, obtuve con orgullo un rango encomiable de 1286, ubicándome entre el 17,5 % de los mejores participantes. Además, entre mis compañeros de la Universidad DeVry, donde estoy cursando una Licenciatura en Tecnología de la Información y Redes con especialización en Ingeniería de Seguridad, logré una clasificación sobresaliente de 10 de 51 participantes.

Además, nuestro equipo ocupó el puesto 262 de 4212 en el Juego de Equipos, ubicándonos en el 6,0% superior de los equipos participantes.

Además de participar en diversos desafíos, también he asumido roles de liderazgo dentro de mi equipo. Al trabajar en dominios como descifrado de contraseñas, criptografía, análisis de registros, análisis de tráfico de red y enumeración y explotación, he contribuido al éxito de nuestro equipo aprovechando mis habilidades y conocimientos en estas áreas.

Utilizo regularmente una variedad de herramientas para realizar tareas de manera eficiente. Algunas de las herramientas que uso frecuentemente incluyen:

Kali Linux: una distribución de Linux derivada de Debian diseñada para análisis forense digital y pruebas de penetración.

Wireshark: un analizador de protocolos de red utilizado para la resolución de problemas de redes, análisis, desarrollo de software y protocolos de comunicaciones, y educación.

Hashcat y John the Ripper: herramientas para descifrar contraseñas utilizadas para recuperar contraseñas perdidas mediante diccionario, fuerza bruta y ataques híbridos.

ImHex: un editor hexadecimal diseñado para manipular rápida y fácilmente archivos binarios.

Volatilidad 3: un marco forense de memoria avanzado utilizado para extraer artefactos digitales de muestras de memoria volátil (RAM).

Binwalk: una herramienta de análisis de firmware diseñada para analizar, realizar ingeniería inversa y extraer imágenes de firmware.

CeWL: un generador de listas de palabras personalizado que se utiliza para crear listas de palabras basadas en el contenido del sitio web de un objetivo.

Estas herramientas, junto con mi dedicación al aprendizaje continuo y al desarrollo de habilidades, me han preparado para futuras oportunidades profesionales en el dinámico campo de la ciberseguridad.